В настоящее время задачи ускорения бизнеса, возврата на инвестиции в ИТ, вопросы обеспечения безопасности информации становятся приоритетными направлениям работы ИТ-подразделений.

Основными препятствиями на пути реализации этих задач являются:

Разобщенность средств управления доступом к информационным системам, что приводит к существенному замедлению на предоставление доступа сотрудников к информационным ресурсам. Следствием является невозможность выполнения сотрудником своих бизнес-функций полном объеме и рост затрат на сопровождение ИТ-инфраструктуры.

Трудности при интеграции унаследованных и новых приложений в систему управления ИТ. Следствием является замедление в выполнении требований бизнеса по реализации новых функций и повышение затрат на поддержку ИТ-инфраструктуры.

Отсутствие интеграции систем управления ИТ с HR-системами. Следствием является неадекватные привилегии сотрудников в ИТ-системе, не соответствующие их должностным обязанностям, что может привести к утечкам конфиденциальной информации и нарушениям в работе ИТ-систем.

Для решения важнейших задач по построению системы управления информационной безопасностью предлагаем использовать систему управления учетными записями на базе решений Oracle Identity Management.

Продукты Oracle Identity Management обладают всеми основными функциями, способными решить поставленные перед ИТ-задачи по управлению доступом к информационным ресурсам, а именно:

Согласованное управление доступом на основе должностных обязанностей с интеграцией с HR-системой, что сокращает предоставление необходимых полномочий до нескольких минут.

•Встроенные средства документооборота и возможность интеграции в имеющиеся системы документооборота, что позволяет интегрировать процессы управления безопасностью в имеющиеся бизнес-процессы управления ИТ.

•Поддержка всех основных платформ и бизнес-приложений (Microsoft, SAP, Sun Microsytems, HP, IBM, Novell и др.) и простота интеграции с имеющимися приложениями на основе специального инструментария Oracle Adapter Factory, что сокращает затраты на интеграцию приложений в единую систему управления безопасностью и сохраняет инвестиции в ИТ-инфраструктуру.

•Контроль соблюдения политики безопасности с использованием гибких средств аудита и отчетности, что снижает риски и позволяет удовлетворить требованиям руководящих документам в области информационной безопасности.

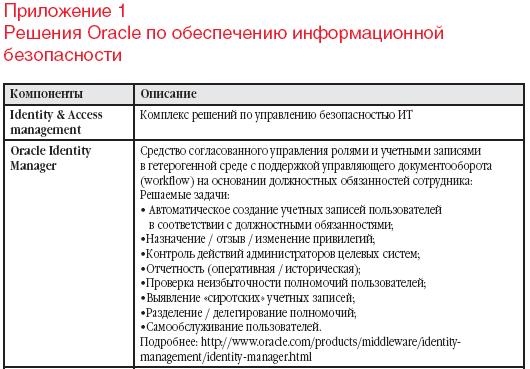

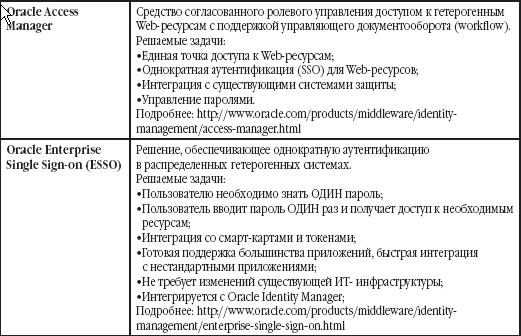

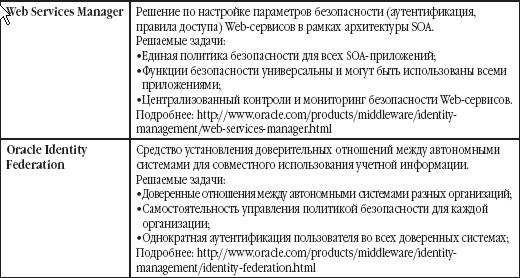

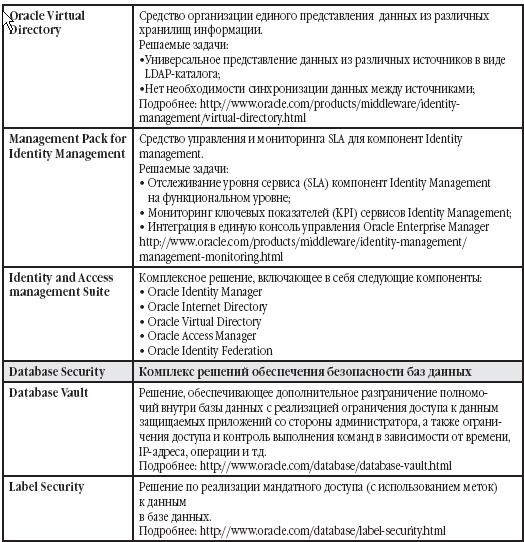

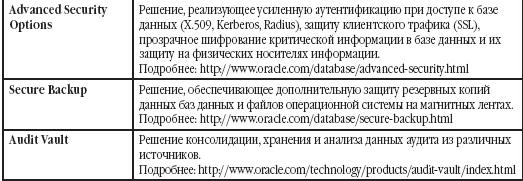

В Приложении 1 содержится краткое описание решений Oracle по безопасности, в частности, в классе Identity Management.

Признание на рынке

По информации аналитического агентства Gartner (2007 Gartner UP MQ) решения Oracle Identity Management являются лидерами среди решений подобного класса. На основании исследований независимых аналитиков The Radicati Group, опыта реализации подобных проектов и учитывая особенности ИТ в России и СНГ, срок окупаемости системы Oracle Identity Management может не превышать 3-х лет при достижении ROI не менее 60-70%.

Oracle уделяет большое внимание стратегическому развитию линейки Identity Management и ее интеграции с бизнес-приложениями. Основными стратегическими направлениями развития технологий Oracle являются:

• Полнота. Спектр решений Oracle по управлению безопасностью уровня предприятия является самым полным на рынке (по информации Gartner, "Oracle предлагает полный портфель решений");

• Интеграция с бизнес-приложениями. Решения Oracle Identity Management уже интегрированы с большинством бизнес-приложений и инфраструктурных решений (от Oracle, SAP, Siebel, PeopleSoft, Micrososoft, IBM, HP, Sun и др.) Использование технологии SOA, на

базе которых развиваются решения Oracle Identity Manager, позволит интегрировать технологии безопасности в бизнес приложения на уровне Web-сервисов, что резко сократит стоимость и сроки создания интегрированной системы управления безопасностью.

• Ориентация на открытые стандарты. Oracle поддерживает и активно участвует в разработке практически всех стандартов управления безопасностью (OASIS, Liberty Alliance и др.)

По заявлению аналитиков Gartner "Стратегия Oracle выглядит лучшей среди всех вендоров" (2006 Gartner UP MQ). По словам аналитиков Burton Group "Oracle сейчас может рассматриваться, как основной поставщик решений Identity and Access Management".

Выполнение требований законодательства РФ Решения Oracle по безопасности позволяет существенным образом облегчить выполнение технических требований Законодательства РФ по защите конфиденциальной информации, в частности Закона о персональных данных. В Приложении 2 содержится анализ выполнения требований Закона о персональных данных на базе решений Oracle.

По отношению к финансовым организациям решения Oracle способствуют выполнению требований Стандарта Банка России СТО БР ИББС-1.0-2006. В Приложении 3 содержится анализ выполнения требований данного Стандарта на базе решений Oracle.

Вывод

Решения и стратегия Oracle позволяют в полной мере реализовать систему управления информационной безопасностью, интегрированную с бизнес-процессами компании, а также обеспечить сохранность инвестиций в информационную инфраструктуру.