25 июля 2012 года

BackDoor.DaVinci.1 разработан и продается специалистами компании HackingTeam, действующей с 2003 года. Эта вредоносная программа представляет собой многокомпонентный бэкдор, включающий большое количество функциональных модулей, в том числе драйверы, использующие руткит-технологии для скрытия работы приложения в операционной системе.

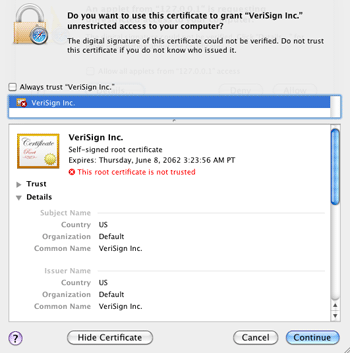

Распространение BackDoor.DaVinci.1 осуществляется с использованием JAR-файла AdobeFlashPlayer.jar, подписанного недействительным цифровым сертификатом. Этот подписанный апплет 23 июля был прислан в компанию «Доктор Веб» пользователем для проведения анализа.

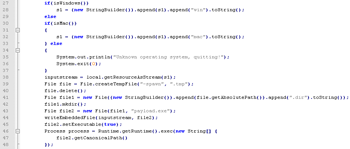

Этот файл выполняет проверку типа операционной системы, после чего сохраняет и запускает на компьютере жертвы зараженное приложение — в настоящее время в распоряжении аналитиков компании «Доктор Веб» имеются образцы бэкдора для ОС Windows и платформы Mac OS X. Помимо этого, известно о реализации данной угрозы, представляющей опасность для мобильных платформ.

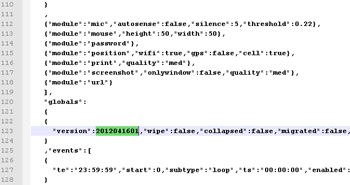

Вредоносная программа имеет модульную архитектуру: помимо основного компонента, выполняющего функции бэкдора, в состав BackDoor.DaVinci.1 входит зашифрованный конфигурационный файл и несколько дополнительных модулей, в частности, драйверы, реализующие руткит-технологию. Благодаря этим драйверам вредоносное приложение способно скрывать свое присутствие в операционной системе. Конфигурационный файл одинаков для всех реализаций троянца и предназначен для настройки модулей.

BackDoor.DaVinci.1 позволяет устанавливать полный контроль над инфицированным компьютером. Помимо этого, троянец сохраняет и передает злоумышленникам информацию о зараженной машине, фиксирует нажатие клавиш, способен делать снимки экрана, перехватывать сообщения электронной почты, ICQ, Skype, передавать данные с микрофона или подключенной к компьютеру видеокамеры. Кроме того, бэкдор обладает обширным функционалом по обходу антивирусных программ и персональных файерволов, благодаря чему может в течение длительного времени работать на инфицированной машине незаметно для пользователя. Интересной особенностью реализации BackDoor.DaVinci.1 для Mac OS X является то обстоятельство, что впервые в данной платформе используются руткит-технологии для скрытия файлов и процессов вредоносной программы.

Злоумышленники из HackingTeam называют свое детище «кибероружием XXI века» и продают BackDoor.DaVinci.1 в качестве инструмента для удаленного контроля и шпионажа. Троянец представляет серьезную опасность для пользователей, поскольку позволяет не просто перехватывать любую информацию на инфицированном компьютере, но также полностью контролировать зараженную машину, включая возможность уничтожения операционной системы, например, путем повреждения или удаления ее компонентов.

Несмотря на то, что, по заявлениям создателей BackDoor.DaVinci.1, это вредоносное приложение способно противостоять любым современным антивирусным программам, Антивирус Dr.Web для Windows и Dr.Web для Mac OS X детектируют и успешно удаляют BackDoor.DaVinci.1, поэтому пользователи продуктов компании «Доктор Веб» полностью защищены от действия данной угрозы.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии