1. Что такое маскирование данных?

Gartner, Inc. определяет маскирование данных как "Набор техник и технологий, направленных на предотвращение злоупотребления конфиденциальных данных, скрывая их от пользователей".

Forrester определяет маскирование данных как "Процесс сокрытия конфиденциальных данных в непроизводственных средах, таких, что разработчики приложений, тестировщики, привилегированные пользователи и внешние поставщики не получают доступа к таким данным".

Наиболее часто используемые техники маскирования:

· Замена: с реалистичными данными, случайными или перестановкой символов

· Устаревание данных: по увеличению/уменьшению значения

· Численные изменения: увеличение/уменьшение на процент

· Перетасовка/переназначение: данные перемещаются в пределах строки

Против кого направлено маскирование данных - в основном против внутренних привилегированных или непривилегированных пользователей, имеющих доступ к конфиденциальным корпоративным и личным данным:

· Постоянные работники fulltime (программисты, разработчики приложений, тестировщики, обеспечение качества (QA), администраторы баз данных и железа)

· Part-time сотрудники и стажеры

· Временные работники (подрядчики, фрилансеры, бывшие постоянные работники, взятые на время для специальных проектов)

· Аутсорсинговые поставщики

· Партнеры

2. Почему необходимо маскирование данных? + преимущества маскирования

Преимущества:

· Удаляет конфиденциальные данные из сред разработки, тестирования, обучения, повышая тем самым безопасность (сохранность) данных для аутсорс-разработки приложений с использованием реалистичных данных без воздействия на реальные данные

· Предоставляет используемые, реалистичные данные для разработчиков, тренеров, тестировщиков приложений

· Маскировка на уровне приложений дополняет маскировки на уровне предприятия

· Помогает компаниям в удовлетворении нормативных требований

· Защищает от атак в нерабочих средах (нопродакшн)

3. Решения для маскирования данных

· IBM InfoSphere Optim Data Management Solution

· Oracle

4. 4 фазы маскирования данных

· Выделение конфиденциальных данных и их анализ в рамках подготовки к маскированию

· Планирование и моделирование

· Разработка

· Реализация и выполнение

5. Какие данные надо маскировать?

Используйте различные процедуры маскирования

Одним из наиболее распространенных неправильных мнений о маскировании данных является идея, что "наши данные не подходят для анонимизации, потому что в тестовых базах данных требуется реальная информация". Реальные данные вполне могут оказаться необходимыми в одной из баз данных, но вряд ли они необходимы в каждой тестовой базе. Разумным направлением действий будет наличие разных процедур маскирования данных для разных целей. Этот набор процедур маскирования может варьировать степень воздействия на данные и поддерживать уровень контроля над данными.

Легкое маскирование Баг-фикса или противопожарной базы данных

Одним из основных вопросов, связанных с маскированием данных является то, что процесс маскирования может периодически "привести в порядок" данные. Чтобы быть эффективной, Баг-фикс или противопожарная база данных нуждается в таких небольших изменениях, насколько это возможно. Однако, есть ряд сущностей, которые могут быть безопасно маскированы - даже в Баг-фиксовой базе данных. Такие, как банковский счет или номер кредитной карты, если они не используются в качестве join-keys, как правило, маскируются для обеспечения некоторой защиты. В общем, в подобных обстоятельствах любая непрозрачная информация, которая может быть значимой для внешних организаций, может быть замаскирована.

Маскирование среднего уровня внутренних баз данных разработки

Базы данных, которые используются сотрудниками внутренних служб разработки, тестирования, обучения и не имеют видимости за пределами организации, вероятно, должны быть маскированы средним уровнем. В общем, глупо было бы предполагать, что "так как люди, имеющие доступ к тестовой базе данных, также имеют доступ к продакшну, то нет необходимости маскировать данные". Аварии случаются, и вы должны обезопасить себя от этого. Маскирования личной информации в этих базах, а так же конфиденциальных данных, таких, как номера банковских счетов, как правило, достаточно.

Капитальная маскировка для аутсорсинговых баз данных

Если оперативное управление баз данных тестирования и разработки передаются третьей стороне, то есть веские основания для анонимизации содержимого. База данных, передаваемая на аутсорсинг сторонней команде разработки, должна быть маскирована с особенной тщательностью, а реальные данные должны быть оставлены по минимуму, и то только те, которые обеспечат грамотную работу функционала.

6. Техники маскирования данных

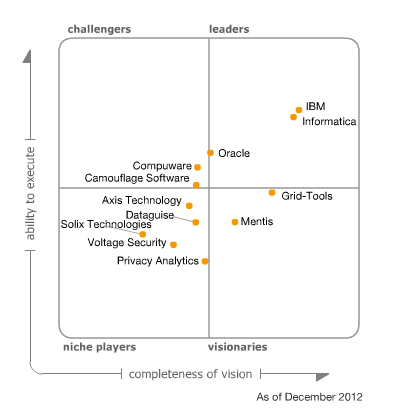

7. Magic Quadrant for Data Masking Technology (Gartner)

Gartner 2012