Компания "Доктор Веб" - российский разработчик средств защиты информации - сообщает об обнаружении новой вредоносной программы для платформы Android, способной перехватывать входящие СМС-сообщения и перенаправлять их злоумышленникам. Троянец Android.Pincer.2.origin представляет весьма серьезную опасность для пользователей, т.к. в украденных им сообщениях могут находиться в том числе и проверочные mTAN-коды, которые используются различными финансовыми системами типа "Банк-Клиент" для подтверждения денежных операций, а также другая конфиденциальная пользовательская информация.

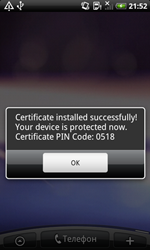

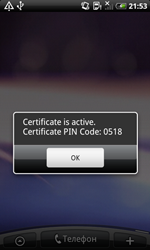

Троянец, обнаруженный специалистами компании "Доктор Веб" несколько дней назад, является вторым известным представителем семейства Android.Pincer. Как и ее предшественник, обновленная вредоносная программа распространяется под видом сертификата безопасности, который якобы требуется установить на мобильное Android-устройство. В случае если неосторожный пользователь выполнит установку и попытается запустить троянца, Android.Pincer.2.origin продемонстрирует ложное сообщение об успешной установке сертификата, после чего до поры до времени не будет проявлять сколько-нибудь заметной активности.

|

|

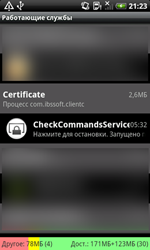

Чтобы загружаться вместе с операционной системой, троянец регистрирует системный сервис CheckCommandServices, который в дальнейшем работает в качестве фоновой службы.

В случае успешного старта при очередном включении мобильного устройства Android.Pincer.2.origin подключается к удаленному серверу злоумышленников и загружает на него ряд сведений о мобильном устройстве. Среди них:

- название модели;

- серийный номер устройства;

- IMEI-идентификатор;

- название используемого оператора связи;

- номер сотового телефона;

- язык, использующийся по умолчанию в системе;

- версия операционной системы;

- информация о том, имеется ли root-доступ.

Далее вредоносная программа ждет поступления от злоумышленников управляющего СМС-сообщения с текстом вида "command: [название команды]", содержащего указание к дальнейшим действиям. Киберпреступниками предусмотрены следующие директивы:

- start_sms_forwarding [номер телефона] - начать перехват сообщений с указанного номера;

- stop_sms_forwarding - завершить перехват сообщений;

- send_sms [номер телефона и текст] - отправить СМС с указанными параметрами;

- simple_execute_ussd - выполнить USSD-запрос;

- stop_program - прекратить работу;

- show_message - вывести сообщение на экран мобильного устройства;

- set_urls - изменить адрес управляющего сервера;

- ping - отправить СМС с текстом pong на заранее указанный номер;

- set_sms_number - изменить номер, на который уходит сообщение с текстом pong .

Команда start_sms_forwarding представляет особенный интерес, т. к. позволяет злоумышленникам указывать троянцу, сообщения с какого номера ему необходимо перехватить. Данная функция дает возможность использовать вредоносную программу как инструмент для проведения таргетированных атак и красть, таким образом, специфические СМС-сообщения, например сообщения от систем "Банк-Клиент", содержащие проверочные mTAN-коды, либо конфиденциальные СМС, предназначенные для самых разных категорий лиц: от простых пользователей до руководителей компаний и государственных структур.

Антивирусные продукты Dr.Web для Android успешно детектируют троянца Android.Pincer.2.origin, поэтому он не представляет опасности для наших пользователей.